Total Articles 494

[준비]

-

loopback interface 추가하기.

-

vdream90 설치하기.

-

snoop90 설치하기.

[filter]

- capture filter ( http://wiki.wireshark.org/CaptureFilters )

- ether src host

- ether dst host

- host gilgil.net

display filter ( http://www.wireshark.org/docs/dfref/ )

- tcp contains

- udp contains

- frame.number

[divert]

- download ( http://reqrypt.org/windivert.html )

- install & uninstall 설명 ( http://reqrypt.org/windivert-doc.html )

- 필요한 파일 설명 ( WinDivert.dll, WinDivert.sys, WinDivert.inf, and WdfCoInstaller*.dll )

- netdump 예제 실습 ( http://reqrypt.org/samples/netdump.html )

- netfilter 예제 실습 ( http://reqrypt.org/samples/netfilter.html )

- flag 설명(sniff mode 및 inject mode)

- divert filter 설명( DIVERT_FLAG_SNIFF )

- ifIdx(route print 명령어 참조)

- inboud & outbound

- tcp.SrcPort == 80 or tcp.DstPort == 80

[snoopspy]

- adapter를 이용하여 pcap file로 저장하기(ping 1.1.1.1).

- adapter를 이용하여 dummy interface로 송신하기.

- file을 이용하여 패킷을 쏘기(ping 1.1.1.1).

- file을 이용하여 ts를 변경하고 나서 패킷을 쏘기(ping 1.1.1.1).

- divert를 이용하여 loopback 패킷 잡아서 pcap file로 저장하기.

- divert를 이용하여 loopback 패킷 잡아서 dummy interface로 쏘기.

- divert를 이용하여 loopback 패킷 잡아서 dummy interface로 쏘면서 TCP port 80은 차단하고 나머지는 bypass시키기.

----- 오후 -----

[sslstrip]

vdream90(2013.12.07).zip

2014.03.29 05:44:01 (*.35.13.186)

[arp spoofing 실습 자료]

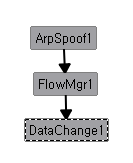

1. SnoopSpy에서 다음과 같이 구성한다.

ArpSpoof1 | Filter | tcp port 80 |

ArpSpoof1 | Sender IP | <희생자 IP> |

ArpSpoof1 | Target IP | <게이트웨이 IP> |

DataChange1 | Pattern | hello_world |

DataChange1 | Replace | HI_GOOD_BYE |

2. 희생자 컴퓨터에서 브라우저를 실행한다.

3. 희생자 컴퓨터에서 임의의 검색 사이트(www.naver.com)에서 "hello_world"로 검색을 하고, 그 결과를 확인해 본다.

ss 파일 : arpspoof_example.ss

[google hack 실습 자료]

1. SnoopSpy 에서 다음과 같이 구성한다.

Component

Attribute

Value

WinDivert1

Filter

tcp.SrcPort==80 or tcp.DstPort==80

BpFilter1

Filter

dst port 80

BpFilter2

Filter

src port 80

FlowChange1

DstIpFixValue

27.35.13.186

FlowChange1

DstPort

80

2. 웹 브라우저를 띄우서 www.google.com 으로 들어 간다.

3. 로그인을 한다.

ss 파일 : google_hack.ss