경찰 기동단에 근무 중인 의경이 조현오 경찰청장의 이메일을 해킹하는 사건이 발생, 경찰이 조사에 나섰다. 경찰청은 경찰 내부 업무용 전자메일시스템에 부정한 방법으로 접속해 조현오 청장 등 경찰 관계자 10명의 메일계정을 열람한 혐의(정보통신망 침입 등)로 부산 경찰청 기동단 소속 김 모 의경을 불구속 입건해 조사하고 있다고 12일 밝혔다.

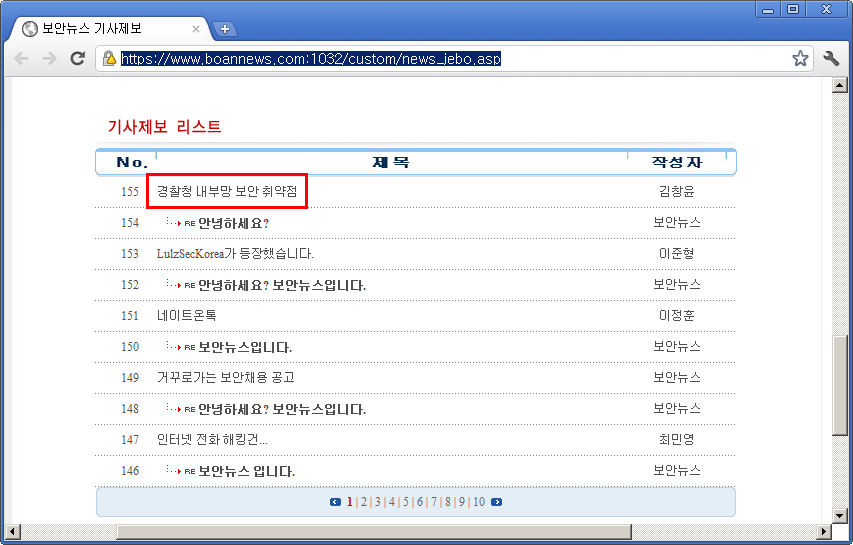

김 의경은 소속 부대 사무실에서 소대장의 내부 업무용 PC를 허락 없이 이용해 경찰관들만 사용하는 전자메일시스템에 접속한 뒤 조 청장의 메일 첫 화면을 캡쳐, 외부 보안 전문 사이트의 제보란에 '경찰청 내부망 보안취약점'이라는 글을 게재한 혐의를 받고 있다.

대학에서 컴퓨터 보안을 전공한 김 의경은 지난 6월20일에도 경찰 내부 전자메일시스템의 취약점을 지적하고 개선을 요구하는 쪽지를 경찰 인터넷 보안부서에 전달한 한 바 있는 것으로 조사됐다.

1. 김창윤 의경이 경찰 메일 시스템의 취약점 발견.2. 의경은 보안부서에 취약점을 알려 줌.3. 보안부서는 이러한 취약점을 무시(무시하지 않고 보완를 했더라면 여기에서 얘기는 끝났겠죠).4. 취약점 해결이 안되자, 결국 의경은 외부(보안뉴스)에 제보.5. 경찰이 보안뉴스에 제보된 사실을 알고 의경을 불구속 입건.

방금 SBS 뉴스에 나옴. 결국 의경이 나쁜 놈이라는 거네. ㅎㅎㅎ 나중에 졸업해서 보안 업체에 취업할 수 있을라나 모르겠네요.

그나마 제대로 된 기사.

http://news.nate.com/view/20110812n24846

그러나 사이버테러대응센터 관계자는 “김씨가 조 청장의 메일함 초기화면에 접속한 것은 사실이지만 받은 편지를 열어본 흔적은 발견되지 않았다”고 말했다. 내부망 보안의 취약점에 대한 경각심을 일깨우기 위해 해킹을 시도했을 가능성이 큰 것이다.

경찰청 정보통신관리관실 관계자는 사건 설명 과정에서 최초에는 “해킹 실력을 과시하기 위한 것으로 추정된다”고 설명했다가 뒤늦게 “보안상의 허점을 지적하는 건의를 했었다”고 덧붙였다.

의경 : 허접해요. 취약점 있으니 보완해야 합니다.

경찰 : (개무시)

의경 : 아, 진짜... 외부에 제보해야 겠다.

경찰 : 아니, 이 새끼가 감히! 언론보도 때려! 의경 나부랭이가 청장 메일을 해킹 나발나발, 실력과시하려고 나발나발, 정보통신망 침입 나발나발...

사이버수사대 : 뭐야, 의경 말 틀린 거 없네. 경찰 메일 시스템 허접한 걸 고발한 거구만.

경찰 : (꽁무니 내리고) 보안상의 허점을 지적하는 건의로 보여 집니다.

부산 지방 경찰청의 공식 보도.

해당 취약점은 웹상의 취약점입니다. 여러 부류가 있지만 웹 취약점은 패치(보완)이 가장 쉬운 부분에 속합니다. 6월달에 알려진 취약점이 8월이 되도록 수정이 되지 않았다는 것은 취약점 보고를 무시를 했거나 간과를 했다는 것이고, 이는 분명 경찰의 잘못입니다. 이에 대해 김의경이 항의의 성격으로 외부에 제보를 한 것이라고 밖에 보여 지지 않습니다.

그리고 자꾸 "유출" 이라는 단어가 사용되는데, 이 사실 자체가 경찰 내부에서 김의경에 대해 괘씸하게 생각하고 있다는 것을 노골적으로 드러내는 부분입니다. "유출"이 아니라 "제보"이죠. 또한 "경찰청 이메일을 해킹"이라는 문구가 보이는데, 엄밀히 말하면 이는 "해킹"이라기 보다는 "무단 접속"이 더 적합합니다(패치되었나 안되었나 확인하는 행위). 이게 바로 경찰의 보도 형태입니다. 똑같은 사실을 다른 단어로 왜곡 표현해서 자신들의 과오를 덮으려는 잘못된 의도를 스스로 드러 내는.

결국 예상했던 대로 가는군요. 자신들의 과오(메일 시스템의 취약점 존재 및 취약점을 보완하는 작업을 무시한 행위)는 드러내지 않으면서, 해당 의경의 잘못(본분을 벗어난 잘못된 행위)만 강조하는 행위. 마지막에는 무슨 최대한 선처 할 것이라고 하는데... ㅎㅎ 선처는 무슨 선처인가요? 괘씸죄 빼고는 아무런 잘못도 없는데...

취약점은 언제 어디에서나 발견되어질 수 있습니다. 폐쇄망이라면내부적으로는 더욱 취약할 수가 있죠. 이걸 가지고 뭐라 그러는 게 아닙니다. 문제는 취약점이 발견되었을 때

1. 취약점 발견자를 어떻게 대할 것이냐?

2. 패치의 유예 기간을 얼마나 둘 것이냐?

3. 취약점 발견자의 Credit을 어떻게 보장해 줄 것이냐?

등등에 대한 프로세스 정립이 되어 있어야 한다는 것인데, 아직까지고 전혀 되어 있지 않았다는 겁니다. 국정원에 제보를 해도 (아무리 critical한 취약점이라고 해도) 애 기저귀 값 정도밖에 주지 않는 것이 현실인데(그러면서도 Credit은 전부 빼앗기고) 어느 누가 취약점 제보를 하려고 하겠습니까? 이러니 실력 좋은 사람들이 전부 외국으로 나갈 수 밖에 없죠. "차라리 ZDI에 취약점을 돈 주고 팔아라" 라는 얘기가 나올 수 밖에 없는 대한민국의 현실... 뭔가 잘못되었죠.

예나 지금이나 달라 진게 전혀 없다는 게 안타까울 뿐입니다.

http://news.sbs.co.kr/section_news/news_read.jsp?news_id=N1000970779

언론을 보면 참 답답합니다. 길 건너 집에 불아 날 거 같아서 화재를 예방하려고 사람이 길을 건너 갔는데, 언론에서는 그 사람 무단횡단한 것만 가지고 난리네요. 화재의 위험성을 방치한 건물 주인에 대한 언급은 일절 없고(오히려 안전하다고만 하구)...

원래 정보통신망법은 귀에 걸면 귀걸리 코에 걸면 코걸이입니다. telnet 시도만 해도 잡아 갈 수 있는게 바로 정보통신망법이죠. 유권해석을 통해서 실제로는 telnet 시도 같은 행위는 범법 처리하지 않는게 관례일 뿐입니다. 지금 경찰은 어떻게 해서든지 해당 의경에게 괘씸죄를 뒤집어 씌우려고 하는 것으로 밖에 보이지 않습니다.

이러니 국내에서 보안이 발전할 수가 없죠...

해당 의경이 취약점을 국내 언론에 제보를 하지 않고, 해외에 알려 줬다면 어떻게 되었을까요? 그리고 그 취약점이 외국 컨퍼런스에서 발표가 된다면? 취약점의 난이도가 그리 높지 않은 것으로 보이기 때문에 그럴 확률은 거의 없어 보이지만서도, 아마 국제적 망신이 되겠죠.

이번 사건은 국내에서는 취약점 보안 프로세스가 아직 후진적임을 단적으로 보여 주는 사례입니다. 왜 경찰과 언론은 올바로 가야 할 길을 가지 못하는 걸까요?